- Регистрация

- 9 Май 2015

- Сообщения

- 1,071

- Баллы

- 155

- Возраст

- 51

Исследователи безопасности из компании Malwarebytes обнаружили новую угрозу для пользователей операционной системы Android. Согласно анализу, вредонос использует вычислительную мощность миллионов смартфонов и планшетов для криптоджекинга — скрытой добычи через браузер жертвы. Ранее подобная уязвимость была выявлена среди пользователей ПК, после чего разработчики некоторых браузеров добавили встроенную от всевозможных криптовалютных взломов.

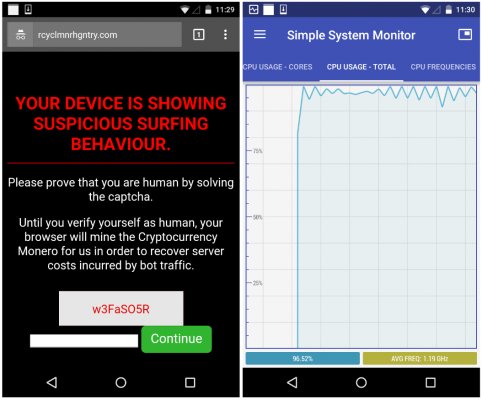

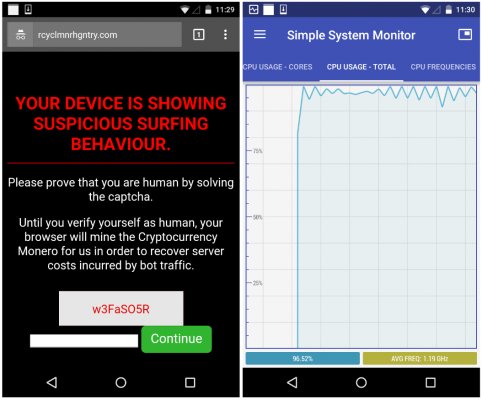

Как пишет Malwarebytes в своем официальном блоге, уязвимость впервые дала о себе знать в конце января 2018 года и подобно нацелена на Android-устройства. Исследователи не установили точный триггер, но предполагают, что вирус проникает на смартфоны и планшеты через зараженные приложения с вредоносными рекламными объявлениями. Реклама перенаправляет пользователей на один из специальных сайтов, выполняющих криптоджекинг в реальном времени, после чего требует ввести капчу для разблокировки процесса добычи. Таким образом, пока код (w3FaSO5R) не будет введен, устройство жертвы будет производить криптовалюту Monero с максимальным потреблением производительности процессора.

Для защиты от новой уязвимости криптоджекинга Malwarebytes советует установить веб-фильтры, а также специализированное программное обеспечение. По мнению компании, в большинстве случаев на онлайн-мошенничество попадаются именно те пользователи, которые не используют ничего из вышеперечисленного на своих устройствах. Список вредоносных интернет-доменов, напрямую связанных с угрозой, представлен ниже. Избегайте их!

Как пишет Malwarebytes в своем официальном блоге, уязвимость впервые дала о себе знать в конце января 2018 года и подобно нацелена на Android-устройства. Исследователи не установили точный триггер, но предполагают, что вирус проникает на смартфоны и планшеты через зараженные приложения с вредоносными рекламными объявлениями. Реклама перенаправляет пользователей на один из специальных сайтов, выполняющих криптоджекинг в реальном времени, после чего требует ввести капчу для разблокировки процесса добычи. Таким образом, пока код (w3FaSO5R) не будет введен, устройство жертвы будет производить криптовалюту Monero с максимальным потреблением производительности процессора.

«На вашем устройстве проявляется подозрительное поведение в серфинге. Пока вы не подтвердите, что вы человек, ваш браузер будет добывать для нас криптовалюту Monero, чтобы восстановить расходы на сервер, понесенные бот-трафиком», — объявление, появляющееся на экране пользователя при попадании на сайт для криптоджекинга.

В настоящее время точное число пользователей, подвергшихся хакерской атаке, не определено, но оно велико. Специалисты Malwarebytes идентифицировали пять интернет-доменов, использующих один и тот же код CAPTCHA и ключи нашумевшего сайта Coinhive. На двух из обнаруженных сайтах трафик составляет более 30 млн посещений в месяц, тогда как в комбинированных доменах насчитывается порядка 800 тыс. посещений в день. Даже при условии, что пользователи проводили на страницах в среднем 4 минуты, в целом масштаб угрозы огромен.Для защиты от новой уязвимости криптоджекинга Malwarebytes советует установить веб-фильтры, а также специализированное программное обеспечение. По мнению компании, в большинстве случаев на онлайн-мошенничество попадаются именно те пользователи, которые не используют ничего из вышеперечисленного на своих устройствах. Список вредоносных интернет-доменов, напрямую связанных с угрозой, представлен ниже. Избегайте их!

- rcyclmnr.com

- rcylpd.com

- recycloped.com

- rcyclmnrhgntry.com

- rcyclmnrepv.com